「毎年、全社でセキュリティ研修を実施してルールを定めても、現場では形骸化している」

「経営層からは『また研修か。コストに見合う効果はあるのか』と厳しい視線を向けられ、従業員はインシデントが起きても報告が遅れがち」

多くの企業で、従業員のセキュリティ意識の低さが課題となっています。技術的な対策を強化しても、フィッシングメールの開封や不適切なパスワード管理といった「人的ミス」は後を絶ちません。

リモートワークが普及し、DXが加速する現代において、情報セキュリティは情報システム部門だけの課題ではなく、全従業員が当事者意識を持つべき経営課題となっています。

この記事では、「何から教えればいいかわからない」「研修の効果が出ない」といった担当者様の悩みを解決するため、経済産業省やIPA(情報処理推進機構)の公的資料に基づき、効果的な情報セキュリティリテラシー教育の進め方を3つのステップで具体的に解説。自社のセキュリティレベルを底上げするための、明日から使えるアクションプランを提供します。

年間教育計画の叩き台に! ⇒ 情報セキュリティリテラシー教育年間計画シートを無料でダウンロードする

経産省「セキュリティ対策評価制度」準備してますか? ⇒ 「インシデントに強い組織をつくる 新しい情報セキュリティ研修」の詳細を見る

全社向けリテラシー向上/セキュリティ対策部門での専門知識習得どちらもお任せ! ⇒ ライトワークスの情報セキュリティeラーニング教材を詳しく見る

「毎年恒例の情報セキュリティ研修、本当に意味があるのだろうか」「eラーニングを全社に展開しても、ただ動画を流すだけで、従業員に響いていない気がする」情報セキュリティ教育の重要性は誰もが理解しているはずなのに、なぜか研修は形[…]

AIで要約

- 情報セキュリティ対策は経営課題です。企業の信頼や競争力に関わるため、全従業員のリテラシー向上が必要です。

- 全社共通の基礎知識としてIPAの「情報セキュリティ10大脅威」を学び、役割に応じた実践的な教育内容を設計しましょう。

- 一方的な座学ではなく、インシデントの疑似体験などを通して当事者意識を高め、何かあったときに報告しやすい文化を醸成する教育が効果的です。

なぜ必要? リテラシー教育の「目的」を全社で共有する

効果的なリテラシー教育の第一歩は、経営層から従業員一人ひとりに至るまで、なぜ情報セキュリティが重要なのか、その「目的」を深く理解し、共有することです。ここでは、情報セキュリティ対策を「自分事」として捉えてもらうための3つの視点をご紹介します。

セキュリティ対策は「経営課題」であると認識する

サイバー攻撃は、もはや単なるITトラブルではありません。企業の存続そのものを脅かす重大な経営リスクです。

例えば、ランサムウェア攻撃を受けると、データが暗号化されアクセス不可能になるだけでなく、業務のものが停止に追い込まれる可能性があります。

実際に、大手自動車メーカーにおいて、取引先の企業がランサムウェアに感染したことで、国内全工場の稼働停止を余儀なくされた事例も。これは、自社のセキュリティ対策の遅れが、自社のみならずサプライチェーン全体に波及することを意味します。

経営者が認識すべき「3原則」

経済産業省とIPAが発行する「サイバーセキュリティ経営ガイドライン」では、経営者がリーダーシップを発揮することの重要性が述べられています。

経営者が認識すべき3原則

- 経営者は、サイバーセキュリティリスクが自社のリスクマネジメントにおける重要課題であることを認識し、自らのリーダーシップのもとで対策を進めることが必要

- サイバーセキュリティ確保に関する責務を全うするには、自社のみならず、国内外の拠点、ビジネスパートナーや委託先等、サプライチェーン全体にわたるサイバーセキュリティ対策への目配りが必要

- 平時及び緊急時のいずれにおいても、効果的なサイバーセキュリティ対策を実施するためには、関係者との積極的なコミュニケーションが必要

出典:経済産業省「サイバーセキュリティ経営ガイドラインVer 3.0」, (閲覧日: 2025年8月23日)

経営者は、セキュリティをコストではなく投資と捉え、CISO(最高情報セキュリティ責任者)等の担当役員に対して、対策に必要な資源(予算、人材)の確保や、インシデント発生時の緊急対応体制の整備など、指示を通じて確実に実施させることが求められています。

手口は日々巧妙化!「自分は大丈夫」という思い込みをなくす

「【緊急】アカウントの確認をお願いします」

「【再配達】お荷物のお届けにあがりましたが不在の為持ち帰りました」

このような、もっともらしい件名のメールやSMSに、思わずドキッとした経験はありませんか? これらは、IDやパスワード、クレジットカード情報を盗み出す「フィッシング詐欺」の典型的な手口です。

従業員がフィッシングサイトに認証情報を入力してしまえば、そこから社内システムへ不正アクセスされ、甚大な被害につながる可能性があります。

また、PCの画面に突然「ウイルスに感染しました」といった偽の警告を表示させ、偽のサポート窓口に電話をかけさせて金銭をだまし取る「サポート詐欺」の被害も急増しています。

「自分は狙われない」「怪しいメールには騙されない」といった過信は、最も危険な脆弱性です。攻撃者は、私たちのそんな心理的な隙を巧みに突いてきます。情報漏えいの原因の多くは、このような人的要因が占めており、ヒトが最大の脆弱性となっているのが現状です。

セキュリティ意識の高さが、企業の信頼と競争力に変わる時代

経済産業省とIPAが策定した「デジタルスキル標準」では、全てのビジネスパーソンが身につけるべきDXに関するリテラシーの指針として「DXリテラシー標準(DSS-L)」が定義されています。

この中には、データや技術の利活用だけでなく、セキュリティやモラル、コンプライアンスに関する項目も含まれており、DX時代においてはセキュリティ知識がビジネスの土台であることが示されています。

全従業員の情報セキュリティリテラシーが高い企業は、インシデントのリスクを低減できるだけでなく、顧客や取引先からの信頼も獲得できます。セキュリティ対策に積極的に取り組む姿勢を示すことは、企業のブランド価値を高め、ひいては競争上の優位性を確立することにつながるのです。

何を学ぶ? 役割とリスクから教育コンテンツを設計する

リテラシー教育の目的が共有できたら、次は「何を学ぶべきか」を具体的に設計します。全社一律の研修ではなく、役割やリスクに応じて内容を最適化することが、効果を高める鍵となります。

まずは全従業員が知るべき「共通の土台」を固める

役職や部門に関わらず、全ての従業員が最低限知っておくべき知識の土台を築きましょう。IPAが毎年発表する「情報セキュリティ10大脅威」と、それに対応する「共通対策」は、そのための最適な教材となります。

例えば、「情報セキュリティ10大脅威 2025 「組織」向けの脅威」を見ると、「ランサム攻撃による被害」「サプライチェーンや委託先を狙った攻撃」「不注意による情報漏えい等」などが挙げられています。まずはこれらの、どの企業でも起こりうる普遍的な脅威から学ぶのが効果的です。

これだけは押さえたい! 7つの共通対策

脅威は多様化していますが、その対策には共通するものも多くあります。IPAは複数の脅威に有効な対策として、以下の7つを挙げています。これらを全従業員の共通言語とすることを目指しましょう。

複数の脅威に有効な対策

- 認証を適切に運用する

- 情報リテラシー、モラルを向上させる

- 添付ファイルの開封やリンク・URLのクリックを安易にしない

- 適切な報告/連絡/相談を行う

- インシデント対応体制を整備し対応する

- サーバーやPC、ネットワークに適切なセキュリティ対策を行う

- 適切なバックアップ運用を行う

出典:経済産業省, 独立行政法人情報処理推進機構(IPA)「情報セキュリティ10大脅威 2025 セキュリティ対策の基本と共通対策」, (閲覧日: 2025年7月5日)

役割(ロール)別・リスク別に教育内容を最適化する

共通の土台を固めた上で、各々の役割に特化した内容を加えることで、教育はより実践的になります。

経営層向けの教育内容

事業影響の大きいリスク(ランサムウェアによる事業停止、サプライチェーン寸断など)のシナリオを学びます。インシデント発生時の意思決定(事業継続、情報開示の判断など)に関する机上演習が有効です。

管理部門向け(人事・経理など)の教育内容

重要な個人情報や金銭を扱うため、内部不正の防止策や、巧妙化するビジネスメール詐欺(BEC)の見抜き方など、業務プロセスに特化した訓練が求められます。

事業・開発部門向けの教育内容

新しいサービスを開発する上で、企画・設計段階からセキュリティを組み込むセキュリティ・バイ・デザイン(Security by Design, SBD)の考え方や、利用するクラウドサービスのセキュリティ設定に関する知識が不可欠です。

全従業員向けの教育内容

定期的に最新の脅威情報(新たなフィッシング手口、サポート詐欺の事例など)を共有し、知識の陳腐化を防ぎます。

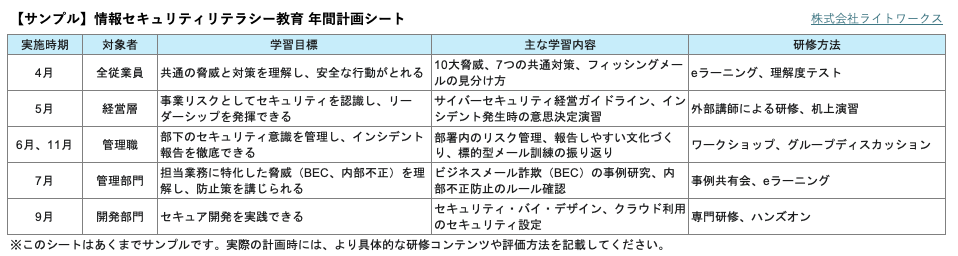

【ダウンロードして使える】情報セキュリティリテラシー教育年間計画シート

効果的な教育には計画が不可欠です。このシートは、役割ごとの学習目標や研修方法を整理するための一例です。これをベースに、自社の状況に合わせてカスタマイズし、年間の教育計画の立案にご活用ください。

年間教育計画の叩き台に! ⇒ 情報セキュリティリテラシー教育年間計画シートを無料でダウンロードする

経産省「セキュリティ対策評価制度」準備してますか? ⇒ 「インシデントに強い組織をつくる 新しい情報セキュリティ研修」の詳細を見る

どう実践する? 「行動変容」を促す効果的な教育手法

教育の最終目的は、知識をインプットすることではなく、従業員の行動を変えることです。ここでは、研修を「やらされ仕事」で終わらせず、実際の行動変容につなげるための具体的な手法を紹介します。

eラーニングの運用を成功させるための具体的な方法とは? ⇒「 eラーニング大百科」を無料でダウンロードする

一方的な「座学」から、双方向の「体験」へ

退屈な講義は記憶に残りません。学びを定着させる鍵は「当事者意識」と「面白さ」です。

ストーリーで「当事者意識」を醸成

単に「パスワードは複雑にしましょう」とルールを伝えるだけでは、その重要性は伝わりません。なぜなら、人の心を動かし、記憶に定着させるのは、事実の羅列ではなくリアルなストーリーだからです。

例えば、実際にパスワードの使い回しが原因で起きたインシデントの事例を、一人の従業員の視点から物語として語ることで、「もし自分がその立場だったら…」という共感と当事者意識が生まれます。

机上演習(テーブルトップエクササイズ)でインシデント対応を疑似体験

リアルなストーリーを疑似体験する机上演習も効果的です。

例えば、「ランサムウェアに感染した!」というシナリオのもと、各担当者がどう動くべきかをシミュレーションする訓練などです。実際にインシデント対応を体験することで、マニュアルを読むだけでは気づかなかった課題が明らかになり、いざという時の冷静な対応につながるでしょう。

参考)独立行政法人情報処理推進機構(IPA)「セキュリティインシデント対応机上演習教材」

学習効果を高める「分散学習」「ゲーミフィケーション」のアプローチ

年に1回の集中研修よりも、短いコンテンツを定期的に配信する「分散学習」の方が、記憶の定着に有効であることが知られています。また、クイズやチーム対抗のスコア競争など、「ゲーミフィケーション」の要素を取り入れることで、従業員の参加意欲を高めることができます。

ゲーミフィケーションを活用した教育の企画書を、こちらの資料で詳しく解説しています!⇒「ゲーミフィケーションで実践する教育の仕組みづくり」を無料でダウンロードする

「報告・連絡・相談」しやすい文化を醸成する

インシデント発生時に最も重要なのは、迅速な初動対応です。インシデント発生は「隠す」のではなく「速やかに報告する」ことが被害を最小化する鍵。そのためには、従業員が些細なことでも躊躇なく報告できる組織文化が不可欠です。

不審なメールを開いてしまった、知らないUSBメモリをPCに挿してしまったなどのうっかりミスが起きた時、「報告したら怒られるのではないか」という不安から報告が遅れると、その間に被害はどんどん拡大してしまいます。

インシデント発生時の対応は時間との戦いであり、速やかな報告と対応が被害を極小化する鍵であることを全社で共有しましょう。

演習や訓練は、そうした雰囲気作りに具体的に取り組むチャンスです。標的型メール訓練の目的は、「誰も騙されないこと」ではなく、「騙された時に速やかに報告できること」です。このため、標的型メール訓練では「開封率」より「報告率」を評価することが重要です。

メールを開封してしまったことを責めるのではなく、速やかに報告した従業員を称賛するなど、報告しやすい雰囲気を作ることが重要です。

効果測定は行動変容の指標を使う

研修は、効果を測定し、改善を続けるPDCAサイクルを回していくことが重要です。

研修による知識の定着は、研修直後のテストの点数だけでは測れません。理解度テストだけでなく、「不審なメールの報告件数の増加」「貸与PCの紛失件数の減少」など、実際の行動変容を測る指標を設定し、継続的に観測しましょう。

さらに、これらの指標の変化を定期的に経営層へ報告することで、情報セキュリティリテラシー教育が単なる「コスト」ではなく、事業リスクを低減させる重要な「投資」であることを示すことができます。

客観的なデータに基づいた報告は、費用対効果を明確に示し、継続的な予算確保のための強力な説得材料となるでしょう。

情報セキュリティリテラシー教育は、一度きりのイベントではありません。脅威の手口は日々進化しており、それに対応するためには、教育内容を常にアップデートし、PDCAサイクルを回し続ける継続的な取り組みが不可欠です。

経産省「セキュリティ対策評価制度」準備してますか? ⇒ 「インシデントに強い組織をつくる 新しい情報セキュリティ研修」の詳細を見る

全社向けリテラシー向上/セキュリティ対策部門での専門知識習得どちらもお任せ! ⇒ ライトワークスの情報セキュリティeラーニング教材を詳しく見る

まとめ

従業員の情報セキュリティリテラシー向上は、人的ミスによるインシデント防止に不可欠な経営課題です。

- 目的の共有:セキュリティ対策は経営課題であり、企業の信頼と競争力向上に繋がることを全社で認識します。

- コンテンツ設計:IPAの「情報セキュリティ10大脅威」と共通対策を土台に、経営層、管理部門、事業・開発部門、全従業員向けに役割・リスク別に内容を最適化します。

- 行動変容の促進:一方的な座学ではなく、ストーリーや机上演習、分散学習、ゲーミフィケーションで当事者意識を高めます。報告しやすい文化を醸成し、行動変容を測る指標(例:不審メールの報告件数)でPDCAを回し、継続的に改善します。

情報セキュリティ教育は、脅威の手口の進化に対応するため、常に教育内容をアップデートし、継続的な取り組みが不可欠です。

LMS選定時に確認すべきポイントをExcelでリスト化しました ⇒ 「LMS機能要件リスト」をダウンロードする(無料)

参考)

・独立行政法人情報処理推進機構(IPA)「情報セキュリティ10大脅威 2025 【組織編】」, https://www.ipa.go.jp/security/10threats/eid2eo0000005231-att/kaisetsu_2025_soshiki.pdf(閲覧日:2025年8月23日)

・独立行政法人情報処理推進機構(IPA)「セキュリティ・バイ・デザイン導入指南書」,2022年8月公表,https://www.ipa.go.jp/jinzai/ics/core_human_resource/final_project/2022/ngi93u0000002kef-att/000100451.pdf(閲覧日:2025年8月23日)

・独立行政法人情報処理推進機構(IPA)「デジタルスキル標準 ver.1.2」, 2024年7月公表 , https://www.ipa.go.jp/jinzai/skill-standard/dss/ps6vr700000083ki-att/000106872.pdf(閲覧日:2025年8月23日)