「研修をやっても、従業員のセキュリティ意識が向上しない…」

「基本的な情報セキュリティのルールすら、なかなか全社に徹底できない…」

人材育成や情報セキュリティを担当する皆様は、このような課題をお持ちではないでしょうか。

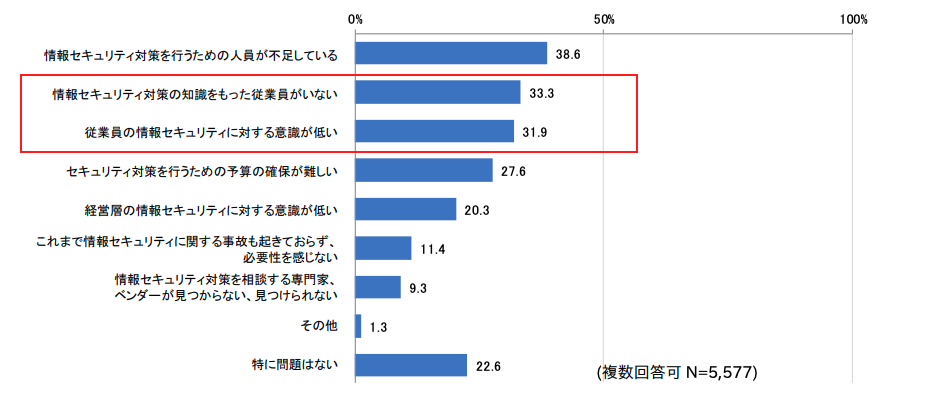

IPA(情報処理推進機構)の調査でも、情報セキュリティ対策を進める上での問題点として、多くの企業が「情報セキュリティ対策の知識を持った従業員がいない」「従業員の情報セキュリティに対する意識が低い」ことを挙げています。1

出典)独立行政法人情報処理推進機構「2023年度中小企業における情報セキュリティ対策に関する実態調査」をもとに、赤枠は編集部が追加

基本的なルールだからこそ、その重要性が軽視されたり、日々の業務の中で形骸化してしまったりするのは、多くの組織が直面する悩みです。

この記事では、その悩みに対する具体的な対策として、情報セキュリティ対策の基本としてIPAが策定した「情報セキュリティ5か条」を組織に浸透させることを目指します。

情報セキュリティ対策を“知っているだけ”の状態から“組織全員が実践できる”状態へと変革するための3つのステップを、国のガイドラインや専門家の知見に基づいて解説します。明日からの教育や仕組みづくりに活かせる、実践的なヒントがきっと見つかります。

経産省「セキュリティ対策評価制度」準備してますか? ⇒ 「インシデントに強い組織をつくる 新しい情報セキュリティ研修」の詳細を見る

全社向けリテラシー向上/セキュリティ対策部門での専門知識習得どちらもお任せ! ⇒ ライトワークスの情報セキュリティeラーニング教材を詳しく見る

「毎年恒例の情報セキュリティ研修、本当に意味があるのだろうか」「eラーニングを全社に展開しても、ただ動画を流すだけで、従業員に響いていない気がする」情報セキュリティ教育の重要性は誰もが理解しているはずなのに、なぜか研修は形[…]

AIで要約

- 国のガイドラインや専門家の知見に基づき、セキュリティ対策を「知る」から「全員ができる」状態へ変える明日から使える実践的ステップを紹介。

- 従業員の「自分は大丈夫」という意識の壁を壊し、セキュリティリスクを「自分ごと化」させるための具体的な教育手法と考え方を解説します。

- 形骸化した研修から脱却し、多忙な従業員でも自然とルールを守れる「仕組み」と、継続的な改善を生む「文化」を組織に根付かせます。

「情報セキュリティ5か条」を組織の“当たり前”にするための3ステップ

情報セキュリティの基本を組織に根付かせるためには、以下の3つのステップを循環させることが不可欠です。

- 「なぜ」を腹落ちさせる(Whyの共有):ルールの背景にあるリスクを「自分ごと化」させるストーリーテリングと体験型学習

- 「どうやるか」を仕組み化する(Howの標準化):個人の意識や努力に頼らない、行動をガイドするルールとツールを整備する

- 「できているか」を文化にする(Check & Actの習慣化):ポジティブな評価と継続的な改善サイクルで、セキュリティ意識を文化として根付かせる

本記事では、この3つのステップを具体的なアクションに落とし込む方法を詳しく解説していきます。

経産省「セキュリティ対策評価制度」準備してますか? ⇒ 「インシデントに強い組織をつくる 新しい情報セキュリティ研修」の詳細を見る

全ての基本となる「情報セキュリティ5か条」とは

まず、組織全体で浸透を目指す土台として、IPA(情報処理推進機構)が、組織の規模を問わず必ず実行したい重要な対策として示した「情報セキュリティ5か条」2を改めて解説します。

情報セキュリティ5か条 1:OSやソフトウェアは常に最新の状態にする

OSやソフトウェアにセキュリティ上の弱点が見つかると、それを修正するための更新プログラムが提供されます。

更新プログラムを適用せず古い状態のまま使い続けると、その弱点を狙ったウイルスに感染する危険性が高まります。OSやソフトウェアは、常に最新の状態にアップデートして使用してください。

情報セキュリティ5か条 2:ウイルス対策ソフトを導入する

近年、パソコンを遠隔操作したり、データを勝手に暗号化して身代金を要求したりする悪質なウイルスが増えています。

ウイルス対策ソフトを必ず導入し、新しい脅威に対応できるよう、常に最新の状態に更新しておきましょう。

情報セキュリティ5か条 3:パスワードを強化する

簡単なパスワードは推測されやすく、また、他のサービスから漏洩したパスワードを使い回していると不正ログインの危険が高まります。

安全のため、パスワードは「長く」「複雑に」設定し、「複数のサービスで使い回さない」ことを徹底しましょう。

情報セキュリティ5か条 4:共有設定の見直し

クラウドストレージやネットワーク接続された複合機などで、意図せず誰でもアクセスできる設定になっていませんか?

設定ミスが原因で、無関係な第三者に情報を見られてしまう事故が起きています。アクセスできる人を適切に制限し、共有範囲が正しく設定されているか定期的に確認しましょう。

情報セキュリティ5か条 5:脅威・攻撃の手口を知る

近年、取引先になりすましたメールや、本物そっくりの偽サイト(フィッシングサイト)でIDやパスワードを盗み取ろうとする手口が巧妙化しています。

どのような脅威があるのかを知ることが、騙されないための第一歩です。最新の攻撃手口を学び、対策に活かしましょう。

経産省「セキュリティ対策評価制度」準備してますか? ⇒ 「インシデントに強い組織をつくる 新しい情報セキュリティ研修」の詳細を見る

全社向けリテラシー向上/セキュリティ対策部門での専門知識習得どちらもお任せ! ⇒ ライトワークスの情報セキュリティeラーニング教材を詳しく見る

注意したい「浸透しない3つの壁」

これらの基本原則は、多くの担当者が「当たり前だ」と感じるでしょう。では、なぜ自社では実践されないのでしょうか。その背景には、従業員の心と組織の仕組みに潜む3つの「壁」が存在します。

意識の壁:「自分は大丈夫」という思い込み

多くの従業員は、フィッシング詐欺などの脅威を知識としては知っています。

しかし、「自分は騙されない」「標的になるのは大企業だけ」といった当事者意識の欠如によって、必要な対策を怠ってしまうのです。これは、(企業規模に関わらず)自社も標的になりうる現実を客観的に認識できていないことが一因です。

手間の壁:「面倒くさい」が勝ってしまう現実

日々の業務に追われる中で、ソフトウェアのアップデート通知を後回しにしたり、複雑なパスワードを考えるのが面倒で使い回してしまったり。

セキュリティ対策の重要性を理解していても、目の前の「手間」が優先されてしまうのは、人間の自然な心理です。

仕組みの壁:「受けただけ」で終わる一過性の研修

例えば、一年前に受けた研修の内容をちゃんと覚えている人は、そう多くないでしょう。一過性の情報セキュリティ研修では、従業員のセキュリティ意識は維持できず、記憶の定着には限界があるのです。

年に数回の研修だけでは、時間の経過とともに学習内容は忘れ去られてしまいます。行動を促し、維持するための「仕組み」がなければ、研修は「受けただけ」で終わってしまうのです。

【実践編】意識と行動を変える、3ステップの具体的な進め方

3つの壁を乗り越え、セキュリティ意識を組織文化にするための具体的なアクションプランを、先の3ステップに沿って解説します。

ステップ1:なぜルールが必要?「自分ごと化」を促す教育

従業員の意識向上には、まず「なぜ」ルールを守る必要があるのかを深く理解してもらうことが不可欠です。

他社の「失敗談」を自社の「物語」として語る

「情報セキュリティ10大脅威」に掲載されているような実際の被害事例を、自社の文脈に置き換えて考えてみましょう。

例えば「ランサムウェア攻撃で大手企業の工場が停止した」という被害事例を、「もし、同様の攻撃でうちの基幹システムが停止したら、受注も出荷もできなくなり、事業にこれだけの損失が出る可能性があります」と自社を主語にして語りかけることで、リスクを「自分ごと化」させます。

「ヒヤリハット」を安全に体験させる

実際の被害に遭ってしまう前に、安全な環境で「模擬被害」を体験するのは非常に有効です。

例えば、自動車運転免許の教習カリキュラムには、ドライブシミュレーターがあります。ここで「急に飛び出す子供」や「右折してくる対向車」などの「ヒヤリハット」の体験をすることで、安全運転の必要性を実感できるのです。

同様に、情報セキュリティ教育におけるシミュレーターには、「標的型攻撃メール訓練」などがあります。安全な環境で「ウイルス感染」や「フィッシングサイト」などを体験することで、セキュリティ意識の必要性を実感できるでしょう。

ただし、標的型攻撃メール訓練において、KPIを「開封率」に設定するのは逆効果です。

重要なのは、インシデント発生時に従業員が適切な初動対応をとれること。IPAの実践例にもあるように、「開封してしまったこと」を責めるのではなく、「インシデントを速やかに報告できたか」を評価する文化を醸成することが、組織全体の対応力を高めます。

標的型攻撃を模擬した訓練メールを使い、不審メールへの対応力と免疫力を身に付ける!⇒標的型攻撃メール訓練サービスについて詳しく見る

「分散学習」で意識を風化させない

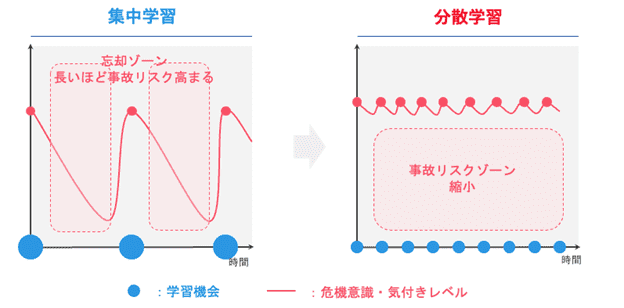

年に1回の長時間研修のような集中学習よりも、2〜3分の短いコンテンツを短いスパンで学習する「分散学習」の方が、記憶の定着に有効であることが知られています。

これにより、セキュリティ意識の「忘却ゾーン」を減らし、常に高い危機意識・気付きレベルを維持することが可能になります。

ステップ2:どう守るのか?「迷わせない」仕組みづくり

意識だけに頼らず、自然とセキュリティを意識した行動がとれる「仕組み」を作ることが、浸透への近道です。

組織内の役割分担を明確にする

セキュリティ対策は、経営者がリーダーシップを発揮することが不可欠です。

IPAの「サイバーセキュリティ経営ガイドライン」では、経営者がセキュリティ方針を明確に示し、CISO(最高情報セキュリティ責任者)等の担当幹部が推進体制を構築するなど、全社的な役割分担を定めることが第一歩であるとされています。

新しい働き方にルールを適応させる

オフィス勤務を前提とした古い情報管理ルールが、テレワーク環境では実態に合わないケースが少なくありません。

クラウドサービスの利用ルールや、外出先からの社内システムへのアクセス方法など、現状の働き方に合わせて情報管理ルールを継続的に見直すことが重要です。

従業員の「面倒」をテクノロジーで解決する

複雑なパスワード管理を従業員の記憶力に頼るのではなく、組織として「パスワードマネージャー」を導入する、「多要素認証」を必須にするなど、個人の努力に依存しない仕組みを構築することで、セキュリティレベルと利便性を両立できます。

ステップ3:守れているか?「継続させる」文化醸成

一度高まったセキュリティ意識を維持し、行動を習慣化させるには、組織の文化として根付かせるアプローチが必要です。

対策状況を“見える化”して経営課題に

IPAが提供する「サイバーセキュリティ経営可視化ツール」などを活用し、自社の対策状況を客観的に評価しましょう。

その結果を経営会議で定期的に報告することで、セキュリティが単なるIT部門のタスクではなく、重要な経営課題であることを全社で共有できます。

参考)IPA情報処理推進機構「サイバーセキュリティ経営可視化ツール」

PDCAサイクルで改善を続ける

訓練や監査を「やりっぱなし」にせず、そこで見つかった課題を次の対策計画に反映させるPDCAサイクルを回すことが不可欠です。

机上演習などを通じて、従業員自身に課題を発見させ、改善策を議論させることも有効なアプローチです。

「対応できている人・部署」を称賛する

インシデントの報告を迅速に行った従業員や、訓練での報告率が高かった部署を表彰するなど、行動できたことをポジティブに評価する文化を醸成しましょう。

これにより、セキュリティ対策が「やらされ仕事」から「組織に貢献するポジティブな活動」へと変わっていきます。

経産省「セキュリティ対策評価制度」準備してますか? ⇒ 「インシデントに強い組織をつくる 新しい情報セキュリティ研修」の詳細を見る

全社向けリテラシー向上/セキュリティ対策部門での専門知識習得どちらもお任せ! ⇒ ライトワークスの情報セキュリティeラーニング教材を詳しく見る

まとめ

従業員全体のセキュリティ意識を向上させ、「情報セキュリティ5か条」を組織に浸透させるための3つのステップをご紹介しました。

重要なのは、研修を実施するだけで終わらせず、「意識を変え、行動を促し、文化として根付かせる」という一連の流れを作ることです。

意識向上は一朝一夕にはいきません。しかし、今回ご紹介した3つのステップを継続的に実践することで、組織のセキュリティ文化は確実に醸成されていきます。

- 「なぜ」を腹落ちさせる(Whyの共有)

- 「どうやるか」を仕組み化する(Howの標準化)

- 「できているか」を文化にする(Check & Actの習慣化)

まずは、自社のセキュリティ教育が「意識の壁」「手間の壁」「仕組みの壁」に阻まれていないか、見直すことから始めてみてはいかがでしょうか。

変化の激しい時代において、基本の徹底こそが、自社の事業継続性を支える最も確かな投資となるはずです。

- 独立行政法人情報処理推進機構「2023年度中小企業における情報セキュリティ対策に関する実態調査」, 2024年3月15日公表 , (閲覧日:2025年8月26日) ↩︎

- 独立行政法人情報処理推進機構「中小企業の情報セキュリティ対策ガイドライン 第3.1版」,2023年4月公表,(閲覧日:2025年8月26日) ↩︎

参考)

独立行政法人情報処理推進機構「情報セキュリティ対策チェックリスト」, https://www.ipa.go.jp/security/economics/checktool.html(閲覧日:2025年8月30日)

独立行政法人情報処理推進機構「中小企業の情報セキュリティ対策ガイドライン」,2021年11月公表,https://www.ipa.go.jp/security/sme/f55m8k0000001wb3-att/000055516.pdf(閲覧日:2025年8月30日)

独立行政法人情報処理推進機構「情報セキュリティ10大脅威 2025 解説書(組織編)」,2025年2月公表,https://www.ipa.go.jp/security/10threats/eid2eo0000005231-att/kaisetsu_2025_soshiki.pdf(閲覧日:2025年8月30日)